Премахване на вируса, който скрива папки и да се отнася и за USB флаш памети

Премахване на вируса, който скрива папки и да се отнася и за USB флаш памети

Всички доброто време на деня! Днес бих искал да говоря за вирус, който се разпространява чрез Интернет, LAN, флаш бустерите. Този вирус има характеристиките на руткит, троянски, червей. Вирусът се определя като:

- Trojan.Siggen2.28594 в drWEB Antivirus.

- W32 / Dx.VUM TR в Fortinet Antivirus !.

- Worm.Win32.AutoRun.hdf на Kaspersky Lab.

Този вирус е разработен от българските програмисти и са предназначени за 32-битова операционна система Windows платформа с x86 процесор (тип файл - Преносим Изпълним, PE).

Вирусът съдържа няколко основни файлове.

Как да направите видим скрити вирусни файлове и папки на вижте статията >> = Показване на скритите файлове и папки вируса <<=

• mdhevw.exe (по избор, може да бъде всеки * .exe) на атрибутите на файла във файла:

Произвежда внос kernel32.dll система библиотека (LoadLibraryA GetProcAddress.);

• sdata.dll (основно постоянна при всички версии) файл. Снабден с помощта UPX. Атрибути във файла:

библиотеки система внос: kernel32.dll (LoadLibraryA GetProcAddress VirtualProtect VirtualAlloc VirtualFree ....),

advapi32.dll (RegCloseKey), ntdll.dll (ZwOpenProcess), oleaut32.dll (SysFreeString), user32.dll (CharNextA);

• autorun.inf (задължителен файл е от съществено значение за разпространение). Атрибути във файла:

Съдържание файл autorun.inf:

- вирусът е вградена в \ Documents и Settings \ All Users \ Application Data \ (Windows XP) или \ Users \ All Users \ (Windows Vista и Windows 7) създава srtserv каталог;

- mdhevw.exe autorun.inf и копиран в основната директория на всички местни и сменяеми дискове;

-mdhevw.exe autorun.inf, а също и с копие до корена на нови, свързани преносими устройства.

- както в системния регистър, вирусът създава почва за по-нататъшни действия.

Тя е създадена със стойността на параметъра srtserv

C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe (vWindows Vista и Windows 7 - C: \ Users \ All Users \ srtserv \ mdhevw.exe);

- тъй като вирусът блокове OSWindows обувка в безопасен режим, премахване на съответните ключове в регистъра;

- вирус също така предотвратява прекъсването на подвижни дискове (използвайки икона безопасно екстракт);

По принцип това не е много добра, и вирусът е много дразнещо и постоянно се напомня, докато се свързвате сменяеми носители. В университета, в която работя в момента на това писание, тя е навсякъде, тъй като господата ученици са "raznoschikami" тази инфекция ... Но сега не е за това.

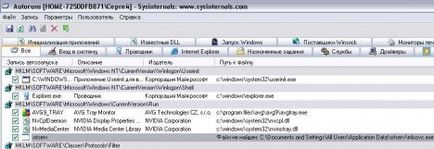

Вирусът може да се определи с помощта на AutoRuns. Тази програма показва всички процеси, които се изпълняват във връзка със системата по-подробно могат да бъдат намерени в статията AutoRuns-функции или как да намерите на вируса ръчно.

AutoRuns е наличието на подозрителен файл в стартовата.

За да премахнете вируса sdata / srtserv има много начини на операционната система. Ще разгледаме няколко метода.

Метод номер едно: отстраняване на вирус sdata / srtserv ръчно.

1) За да се премахне вируса ръчно имаме нужда от AutoRuns полезност. Тя ни показва в подробности, че от началото. Намираме зловреден процес и да го изтриете.

2) След това, ние трябва да завърши процеса по Explorer за полезност на процеса. С тази програма, за премахване на зловреден процес (от sdata библиотека), който започва да тече от каталога:

C: \ Documents и Settings \ All Users \ Application Data \ srtserv \

В Windows Vista и Windows 7:

Освен това, можете да стартирате операционната система и зареждане време без този процес, тъй като ние я отстранили от стартиране.

Важно! В главната директория на всички локални дискове и преносими носители искате да изтриете файлове и mdhevw.exe autorun.inf.

И накрая провери антивирусния си софтуер с актуализирани бази данни от компютъра си за вируси, за да се уверите, че всичко е отстранен.

По това време, голям брой на живо CD, като например Windows miniPE или ERD Commander;

Ще даде пример за диск ERD командващ.

- поставяне на диска в ERD командващ CD-ROM и рестартиране на компютъра;

- по време на зареждане отидем в BIOS (ключов дел, F2, Esc);

- настроен да се стартира от CD / DVD диск и магазини;

- нататък в менюто на Windows XP Recovery Wizard vyberaem Свали ERD Commander и натиснете Enter;

- След зареждане на работния плот. отидете на My Computer;

- в каталога

\ Documents и Settings \ All Users \ Application Data \ (Windows XP)

- в главната директория на всички локални дискове и изтрива файлове и mdhevw.exe autorun.inf;

При натискане на Start - Administrative Tools - регентство;

- отидете в клон на системния регистър

- Сега трябва да се премахне параметър на стойност srtserv

C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe

в Windows Vista и Windows 7

- След това отидете в клон на системния регистър

- Необходимо е да се провери стойността на параметъра Shell (стойност трябва да бъде Explorer.exe);

- Също така проверете параметъра стойност Userinit (трябва да е C: \ Windows \ system32 \ userinit.exe);

- След близо RegistryEditor;

- рестартирайте компютъра.

- зареждане на Windows в нормален режим;

- Ако получите съобщение, което не се среща профила на потребителя, след рестартиране, направете следното:

Start -> Run ... -> в полето Отвори въведете regedit-> OK;

- разкрива бранша регистър

- отстраняване на стойността на параметъра srtserv

C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ mdhevw.exe

в Windows Vista и Windows 7

Start -> Run ... -> ENTER regsvr32 / аз shell32.dll-> OK;

- ще RegSvr32 прозорец съобщение «DllRegisterServer и DllInstall в shell32.dll приключи успешно". натиснете ОК;

- да гарантира, че системата не е повторно samozarazilas забраните за възстановяване на системата (или ръчно почистване Информация папка System Volume);

- Чисто кеш интернет файлове;

- Сега Antivirus сканира системата с пресни бази данни.

По-удобно, защото всичко се случва автоматично.

За този метод, ние се нуждаем AVZ полезност.

За това как да използвате AVZ може да се намери и в други статии на нашия сайт.

И така, ние изтеглите AVz, разопаковането, тече от името на администратора avz.exe файл.

След това отидете на File -> Run Script.

И поставете скрипт по-долу:

започвам

SearchRootkit (вярно, вярно);

SetAVZGuardStatus (True);

QuarantineFile ( "C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ slmvsrv.exe ',' ');

QuarantineFile ( "C: \ Documents и Settings \ All Users \ Application Data \ msuwarn \ slgssrv.exe ',' ');

QuarantineFile ( "C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ sdata.dll ',' ');

TerminateProcessByName ( "C: \ Documents и Settings \ всички потребители \ данните на приложението \ srtserv \ slmvsrv.exe ');

DeleteFile ( "C: \ Documents и Settings \ всички потребители \ данните на приложението \ srtserv \ slmvsrv.exe ');

DeleteFile ( "C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ sdata.dll ');

DeleteFile ( "C: \ Documents и Settings \ All Users \ Application Data \ msuwarn \ slgssrv.exe ');

RegKeyParamDel ( "HKEY_LOCAL_MACHINE", "Software \ Microsoft \ Windows \ CurrentVersion \ Run", "msuwarn ');

DeleteFile ( "C: \ Documents и Settings \ All Users \ Application Data \ srtserv \ slmvsrv.exe ');

RegKeyParamDel ( "HKEY_LOCAL_MACHINE", "Software \ Microsoft \ Windows \ CurrentVersion \ Run", "srtserv ');

DeleteFile ( "C: \ Windows \ System32 \ cmdow.exe ');

DeleteFileMask ( "C: \ Documents и Settings \ All Users Application Data \ msuwarn \ ','. * *", True);

DeleteDirectory ( "C: \ Documents и Settings \ All Users \ Application Data \ msuwarn ');

DeleteFileMask ( ": \ Documents и Settings \ All Users Application Data \ srtserv \ ',' * *.", True);

DeleteDirectory ( ": \ Documents и Settings \ All Users Application Data \ srtserv \ ');

BC_ImportDeletedList;

ExecuteSysClean;

BC_Activate;

ExecuteRepair (8);

RebootWindows (истина);

край.

Забележка: Имената на файловете в удебелен шрифт в този сценарий може да са различни, тъй като вирусът е постоянно модифициран, така че внимавайте и експозиция, поради грешката зададете правилно имената на файлове, които от своя страна са разположени в \ srtserv \

На следващо място, рестартирайте компютъра си.

Ето няколко техники за които ще направят света по-чист!

Харесва ли ви? Споделете с приятелите си!